Криптовалюти мають багато різних аспектів, а не лише монети та токени. Технології, пов’язані з криптовалютами, постійно розвиваються, стають швидшими, безпечнішими, менш забруднювальними та більш приватними чи анонімними. CryptoNight є частиною цього. Вважається одним із найпоширеніших алгоритмів хешування або майнінгу, він був створений у відповідь на дві проблеми: відсутність конфіденційності в транзакціях на blockchain і збільшення централізації спеціального обладнання для майнінгу ASIC.

У цій статті ми обговоримо:

Що таке CryptoNight?

CryptoNight — це алгоритм хешування, розроблений у 2013 році для підтримки протоколу CryptoNote. Він працює на основі консенсусу Proof of Work (PoW) CryptoNote, що означає, що шахтарі повинні вирішувати складні математичні рівняння для майнінгу, і він був створений з двох причин:

Для забезпечення транзакцій, які неможливо відстежити: хоча біткойн (BTC) спочатку вважався «валютою, яку неможливо відстежити», багато в чому вірно навпаки. Тож там, де транзакції BTC публічно відображаються в блокчейні (їх легко побачити, якщо знати публічну адресу), CryptoNight мав на меті додати конфіденційність до окремих транзакцій.

Щоб обмежити перевагу майнінгу інтегральних мікросхем (ASIC), що стосуються конкретної програми: зростання ASIC означає, що у людей немає шансів конкурувати в майнінгу криптовалюти. Це призвело до нерівномірної спільноти майнінгу та загрози централізації для блокчейнів і криптовалют. CryptoNight має на меті покласти край цьому і таким чином відновити рівність.

Як CryptoNight вмикає транзакції, які не можна відстежувати?

Для вирішення проблем конфіденційності користувачів криптовалюти CryptoNight розроблено з двома важливими технологіями конфіденційності:

Кільцеві підписи: складається з створення кільця потенційних підписантів, включаючи самого підписанта та інших непідписантів, усіх дійсних і рівноправних, для авторизації транзакції. Усі їхні підписи об’єднані разом, тому неможливо дізнатися, хто є справжнім підписувачем.

Секретна адреса: секретні адреси забезпечують додаткову безпеку для одержувача транзакції. Система вимагає від відправника цифрової валюти створити унікальну випадкову адресу для даної транзакції. Це означає, що кілька транзакцій можуть бути замасковані як надходять з різних унікальних адрес, що ускладнює їх відстеження.

Ці функції досягли своєї мети, але також призвели до вилучення кількох монет конфіденційності з популярних криптовалютних бірж (DEX і CEX) через регуляторні проблеми.

Які існують види майнінгу?

Щоб повністю зрозуміти, чому CryptoNight був розроблений і чому він спрямований на боротьбу з майнінгом ASIC, важливо спочатку зрозуміти, які види майнінгу існують. На початку існування криптовалюти весь видобуток біткойнів (BTC) здійснювався на окремих домашніх комп’ютерах із використанням процесорів, що означало спільні можливості.

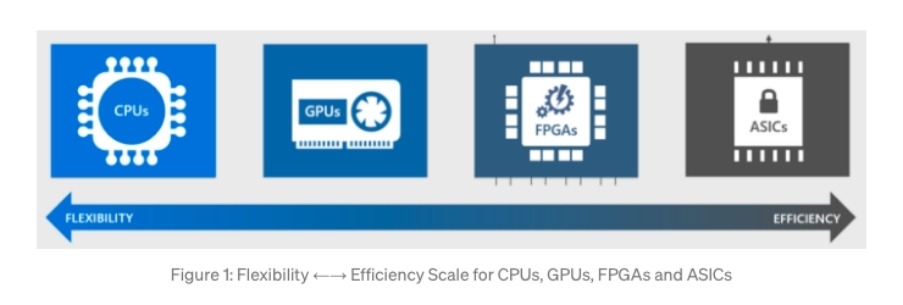

Однак у міру того, як криптовалюти ставали все більш прибутковими та конкурентоспроможними, на ринку стали домінувати підрозділи з більш швидкими розрахунками і, отже, більшими можливостями заробляти винагороди. Це означало, що повільніше або менш потужне обладнання для майнінгу не витримало конкуренції, було збитковим і в кінцевому підсумку застаріло. Ті з більш потужним і дорожчим обладнанням незабаром позбулися конкуренції. Оскільки їхні винагороди зростали, ці майнери купували більше обладнання і незабаром стали домінувати в майнінгу, нарешті створивши загрозу децентралізації блокчейну. Існує чотири основних типи обладнання, яке використовується для майнінгу:

Центральні процесори (ЦП): це найпростіша форма майнінгу, яку можна виконувати на домашньому комп’ютері або навіть на мобільному телефоні. Це робить майнінг доступнішим для більшої кількості людей, але прибуток низький, оскільки вони не можуть конкурувати з більш потужним обладнанням.

Графічні процесорні блоки (GPU): це наступний крок у видобутку CPU і вимагає графічної карти. Витрати на запуск і технічне обслуговування можуть бути досить високими, але вони більш ефективні та прибуткові, ніж майнінг CPU.

Спеціальні інтегральні схеми (ASIC): ці схеми створені спеціально для майнінгу і можуть бути дуже прибутковими. Вони вимагають великої кількості енергії та багато місця, тим більше, що майнери ASIC, як правило, мають більше одного. На відміну від інших типів майнінгових пристроїв, в

ASIC можна використовувати лише для майнінгу криптовалют і нічого більше.

FPGA (Field Programmable Gate Array): вони подібні до ASIC, але можуть бути перепрограмовані для націлювання на певні алгоритми, тоді як ASIC налаштовуються під певний алгоритм. Вони дорогі, але також можуть бути дуже прибутковими. Хоча вони не настільки ефективні, як ASIC, їх здатність до перепрограмування зробила їх фаворитом у хмарному майнінгу.

Майнінг криптовалюти сьогодні вимагає величезної обчислювальної потужності та грошей не лише для самих комп’ютерів, а й для електроенергії, сховищ, транспортування тощо. Усе це означає, що видобуток все більше зосереджується в руках небагатьох, хто може собі це дозволити, що, у свою чергу, означає посилення централізації. CryptoNight має намір кинути виклик цьому.

Як структурована CryptoNight?

Незважаючи на використання консенсусу PoW, а також алгоритму BTC SHA-256, CryptoNight відрізняється своїм дизайном, щоб бути більш сумісним з процесорами домашнього ПК. Це було зроблено спеціально, щоб спробувати повернути майнінг від домінуючих ASIC назад до людей і таким чином повторно централізувати майнінг. CryptoNight використовує наступні методи для досягнення своєї мети:

Вимагання пам’яті з довільним доступом (RAM): ASIC традиційно створюються з акцентом на алгоритмах хешування, яким не потрібен доступ до пам’яті, наприклад, алгоритм SHA-256. Вони обмежені лише тим, наскільки швидко вони можуть робити обчислення. Щоб зробити GPU та CPU конкурентоспроможними, CryptoNight вимагає доступу до пам’яті для кожного екземпляра майнінгу. Це сприяє CPU і GPU, які мають доступ до пам’яті, і ускладнює роботу ASIC.

Залежність від затримки: затримка означає час, необхідний для виконання обчислень, тоді як залежність відноситься до того факту, що CryptoNight не дозволяє виконувати другий обчислення, поки не завершиться перше. Залежність CryptoNight на оперативну пам’ять означає, що для кожного обчислення потрібно 2 МБ пам’яті, а залежність від затримки означає, що створення нового блоку залежить від усіх попередніх блоків. Це стає завданням, що витрачає пам’ять, яке не підходить для ASIC.

Розробка блокноту, яка точно відповідає кеш-пам’яті L3 на ядро на процесорах Intel (близько 2 МБ): хоча CryptoNight дозволяє графічні процесори, він надає перевагу ЦП. З цією метою алгоритм розробив свої робочі дані, щоб відповідати розміру спільної кеш-пам’яті на ядро в сучасному ЦП. Цей тип пам’яті має низьку затримку в порівнянні з графічними процесорами, тому процесори мають значну перевагу, яка робить майнінг більш справедливим.

Як розвивався CryptoNight?

ASIC постійно розробляються та налаштовуються під конкретні алгоритми. Для цього CryptoNight довелося продовжувати розвиватися, що й робилося за допомогою налаштувань і форків. Алгоритм хешування проходив через багато ранніх версій, оскільки його початкова версія, CryptoNight v0, була неефективною для зупинки ASIC. Криптовалюти, що працюють на алгоритмі, включаючи Monero та Aeon, також внесли власні модифікації та розгалужувалися, щоб спробувати зменшити майнінг ASIC. Однак поки що жоден алгоритм не є 100% підтвердженим ASIC. Ось деякі з основних версій CryptoNight:

- CryptoNight-Light розроблено для використання меншого скретч-пам’яті, близько 1 МБ, для полегшення хешування на неякісному обладнанні.

- CryptoNight-Heavy було реалізовано з більшим блокнотом, приблизно 4 МБ, щоб побачити, чи може інтенсивне використання пам’яті відштовхнути ASIC.

- CryptoNight v7 побудовано з наведених вище варіантів, при цьому розмір скретч-панелі, призначений для ЦП, становить 2 МБ. Після того, як нові ASIC були знову знайдені, вони були додатково налаштовані на CryptoNight v8.

Наскільки ефективний CryptoNight у боротьбі з майнінгом ASIC?

Повністю зупинити ASIC неможливо, оскільки чіпи виготовляються на замовлення та розроблені спеціально для певного алгоритму хешування. Таким чином, незабаром було встановлено, що для припинення майнінгу ASIC алгоритми потрібно часто розганяти. Це означало б налаштувати алгоритм майнінгу і, таким чином, примусово налаштувати новий ASIC. З цієї причини було створено CryptoNight v7, після чого в жовтні 8 року було створено CryptoNight v2018.

Однак наприкінці грудня 2018 року нові ASIC були знову виявлені. Це було особливо актуально, якщо розглядати Monero (XMR), коли в лютому 2019 року, незважаючи на використання CryptoNight для усунення ASIC, було виявлено, що установки переважають у майнінгу більш ніж на 85%. Це означало, що все ще неможливо бути повністю стійким до ASIC, і тому CryptoNight зазнала невдачі. Відкриття також показало, що майнінг ASIC зменшувався з кожним форком, але повертався після того, як встиг бути перероблений. Це означало, що, незважаючи на те, що неможливо повністю усунути, домінування ASIC можна було постійно відкладати, підтверджуючи теорію про те, що роздвоєння стане шляхом вперед для CryptoNight.

Однак роздвоєння приносить свої проблеми, оскільки регулярні оновлення мають деякі небажані зміни. Наприклад, форк у 2018 році закінчився створенням трьох нових валют для Monero (XMO, XMC, XMZ) та анонімізацією транзакцій. Це була проблема, оскільки багато монет CryptoNight, такі як Bytecoin, не могли цього допустити – це був один із їхніх основних принципів. Таким чином, форк не завжди є варіантом, і CryptoNight довелося міняти між боротьбою з ASIC і активацією ASIC, залежно від технології, доступної в будь-який момент часу.

Які монети використовують хеш-алгоритм CryptoNight?

CryptoNight, як і алгоритм хешування, розроблений CryptoNote, вже мав свою першу монету в Bytecoin (BCN), яка є монетою CryptoNote. Після цього, в 2014 році, до алгоритму приєдналася відома монета Monero, а разом з цим і більше. Проте бажання Monero бути без ASIC і провал CryptoNight на той момент в кінцевому підсумку привели до того, що він відмовився від алгоритму для RandomX. Однак це не означало кінця алгоритму. Завдяки різноманітним технологіям, які пропонуються в різних версіях CryptoNight, монети залишалися та використовували ту, яка найкраще відповідала їхнім потребам. Деякі вибирають менш стійкі до ASIC версії, такі як v0, в той час як інші вибирають більш надійні, наприклад, v8. Крім того, як монети розгалужуються, деякі розгалужуються до інших версій CryptoNight, тоді як інші використовують інші алгоритми. Поточний список монет CryptoNight включає B2B Coin, Balkancoin, Bold і Bytecoin та інші.

Висновок

CryptoNight — це надійний алгоритм, який повернув деяку рівність у майнінг, але ще не повністю досяг своєї мети — бути стійким до ASIC. Його здатність надавати вищий рівень анонімності транзакціям і маскувати адресу відправлення дає йому перевагу перед деякими іншими алгоритмами та протоколами. Той факт, що він працює разом зі своїм протоколом CryptoNote і монетою Bytecoin, також відкриває захоплюючі можливості в майбутньому, оскільки має всі необхідні умови для продовження експериментів. Отже, в міру розвитку технологій можливо, що одного разу CryptoNight повністю виконає свою обіцянку стати еквалайзером для майнінгу криптовалюти.